Recall のセキュリティ事情は再び複雑になった

Microsoft の Recall 機能は、Copilot+ PC 初期の時代において最も物議を醸したアイデアの一つだった。スクリーンショットと検索可能な履歴を通じてユーザーの操作を追跡する、AI 支援の記憶レイヤーを約束していたが、最初の実装では非常に機密性の高いデータを暗号化されていないローカルファイルに保存していた。ジャーナリストやセキュリティ研究者から強い批判を受けた後、Microsoft は展開を延期し、重要な保護機能を作り直し、保存データを暗号化し、機密コンテンツのフィルタリングを改善し、機能を全員有効ではなくオプトインに変更した。

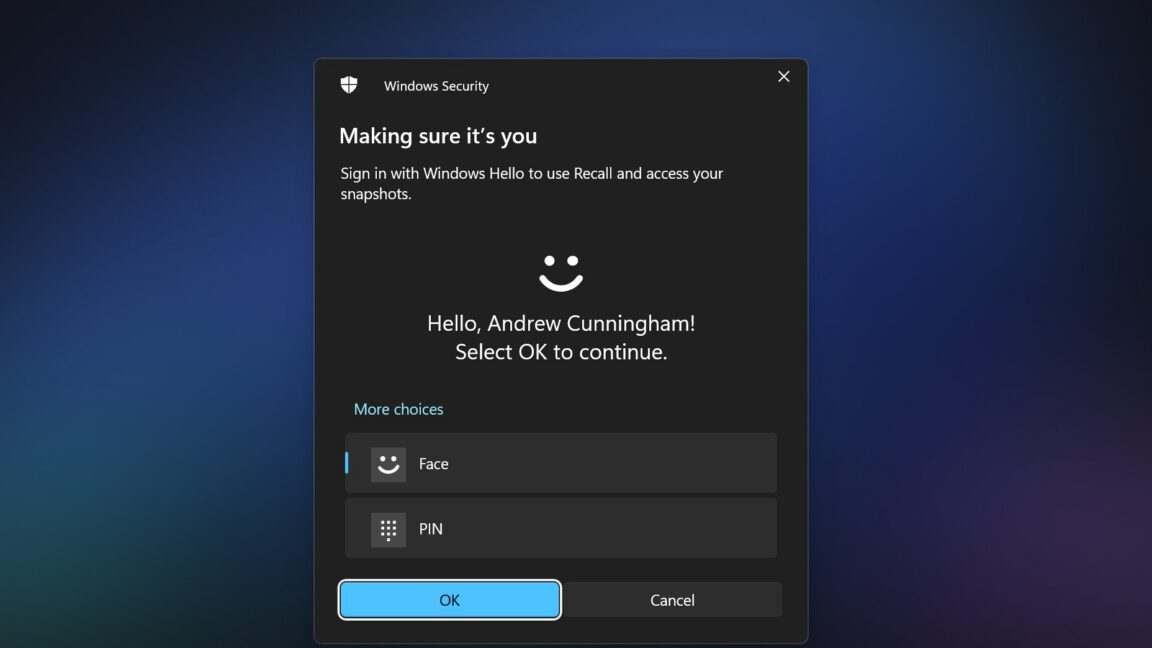

その見直しは、最も直接的な批判には応えたように見えた。しかし、最近更新されたツール TotalRecall Reloaded は、別の種類のリスクを指摘している。提供された原文によれば、問題は保護された Recall データベースそのものが直接破られることではない。むしろ、ユーザーが Windows Hello で認証した後、Recall のデータが同じ保護を受けない別のシステムプロセス AIXHost.exe に渡される段階で問題が生じる。ツールの開発者である Alexander Hagenah は、この問題を比喩で要約した。金庫は強固かもしれないが、受け渡し経路はそうではない、というわけだ。

弱点は保存層ではなくワークフローにある

この区別は重要だ。議論の焦点が変わるからだ。Recall への最初の批判に対する Microsoft の対応は、保存時のセキュリティに強く集中していた。暗号化、認証、機密コンテンツのより良い除外、そしてデフォルト無効化だ。これらは確かに重要だ。しかし今回の発見は、AI 機能の保護はデータが静止している場所だけで終わってはならず、通常利用中にシステム内をどう移動するかまでカバーしなければならないことを示している。

言い換えれば、Recall は以前よりディスクから盗み出しにくくなったかもしれないが、保護されたデータが利用可能になる瞬間には依然として脆弱だ。これはセキュリティ工学ではよくある問題だ。システムは静的なアーキテクチャ図の中では強そうに見えても、認証、復号、プロセス間通信、一時的なアクセス状態といった運用上の遷移で弱くなりがちだ。膨大な個人の PC 履歴を記録するように設計された機能にとって、こうした遷移点こそがリスクを最も敏感にする場所になる。

原文は、Microsoft の改善後も Recall が特に物議を醸し続ける理由も明確にしている。これは単なるアプリのキャッシュやブラウザ履歴ではない。後からその活動を取り出せるように、PC の広範な活動を記録するためのシステムなのだ。だからこそ、一部の侵害であっても、単一の弱点から漏れるとユーザーが想定する以上の文脈が露出し得る。

なぜ Recall だけの問題ではないのか

Recall の一件は、業界全体のより広い問題のケーススタディになりつつある。製品レイヤーでは便利に見える AI 機能ほど、システムレイヤーでリスクを積み上げやすい。約束は単純だ。NPU に支えられたローカル AI なら、機密機能を遠隔クラウドではなく端末上に留められるはずだ。しかし、ローカル処理が自動的にローカルの安全を意味するわけではない。脅威モデルが変わるということだ。攻撃者は、認証後に復号された情報を運ぶエンドポイント、ユーザーセッション、あるいはソフトウェアの経路を狙えばよく、クラウド通信を傍受する必要はなくなる。

OS がさらに多くのモデル駆動機能を取り込むにつれて、この動きは繰り返される可能性が高い。検索、要約、アクティビティ履歴、予測支援、エージェント系ツールはいずれも、データの収集、解釈、取得を何らかの形で必要とする。そうしたシステムを信頼できるものにするには、保存中のデータベースだけでなく、アクセスのライフサイクル全体を保護しなければならない。

更新された Recall への批判は、Microsoft の以前の改善を打ち消すものではない。原文の表現に従えば、データベース保護は以前よりはるかに強くなっている。しかし、もっと厳しい現実も示している。ほとんどすべてを記憶するように設計された機能では、実装上の抜け穴に対する許容度が極めて低い。新たな回避策やプロセス上の弱点が出るたび、同じ根本的な懸念が別の角度からよみがえる。

- Microsoft は、元の保存方式が安全でないと判明した後、Recall を再設計していた。

- 新しいツールは、Windows Hello 認証の後、Recall データが AIXHost.exe に渡される地点を狙っていると報じられている。

- この件は、より強い暗号化やオプトイン制御を追加しても、AI 機能が依然として危険になり得ることを示している。

Recall はいずれ Windows の安定した一部になるかもしれない。しかし、そうなるとすれば、Microsoft がメモリそのものだけでなく、そのメモリにアクセスするために必要なすべての段階も保護されていることを証明した場合に限られる。

この記事は Ars Technica の報道に基づいています。元記事を読む。

Originally published on arstechnica.com