Recall की सुरक्षा कहानी फिर और जटिल हो गई है

Microsoft का Recall फीचर पहले ही Copilot+ PC युग के शुरुआती दौर के सबसे विवादास्पद विचारों में से एक था। इसने एक AI-सहायता प्राप्त मेमोरी परत का वादा किया था, जो स्क्रीनशॉट और खोज योग्य इतिहास के माध्यम से उपयोगकर्ता की गतिविधि को ट्रैक कर सकती थी, लेकिन इसके पहले संस्करण में अत्यधिक संवेदनशील सामग्री असंरक्षित स्थानीय फ़ाइलों में संग्रहीत होती थी। पत्रकारों और सुरक्षा शोधकर्ताओं की कड़ी आलोचना के बाद Microsoft ने रोलआउट टाल दिया, प्रमुख सुरक्षा उपायों को फिर से बनाया, संग्रहीत डेटा को एन्क्रिप्ट किया, संवेदनशील सामग्री के लिए फ़िल्टरिंग बेहतर की, और इस फीचर को सार्वभौमिक रूप से चालू रखने के बजाय वैकल्पिक बना दिया।

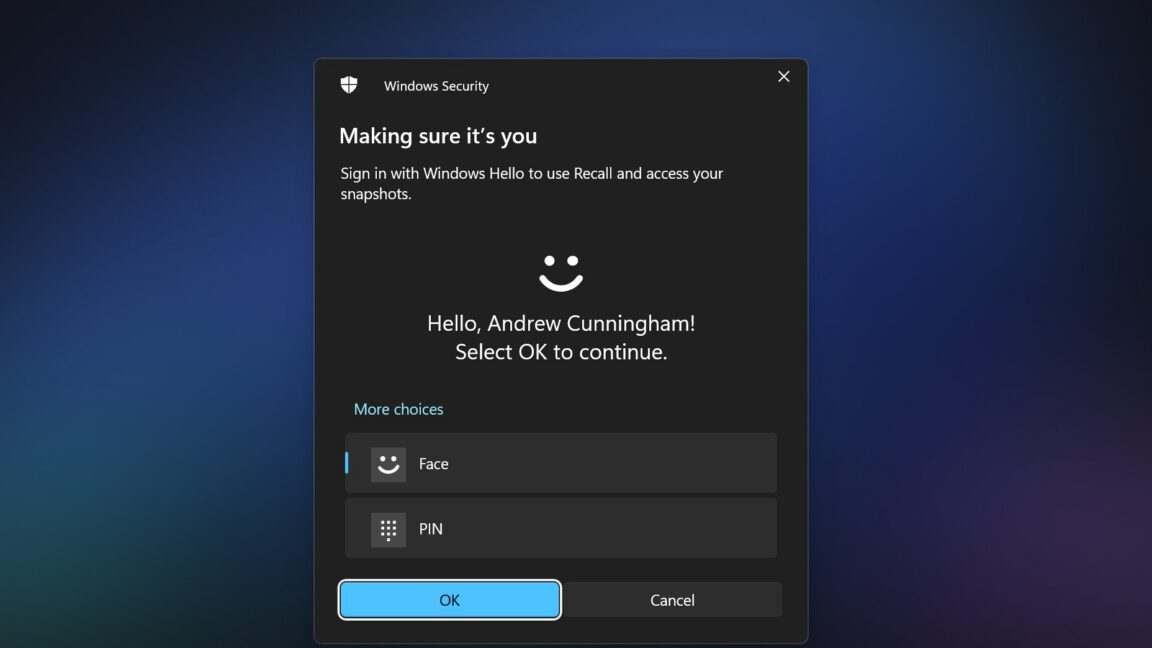

उस बड़े बदलाव ने सबसे तात्कालिक आलोचना का जवाब दे दिया था। लेकिन अब एक नया अपडेटेड टूल, TotalRecall Reloaded, जोखिम की एक अलग श्रेणी की ओर इशारा करता है। दिए गए स्रोत पाठ के अनुसार, समस्या सीधे सुरक्षित Recall डेटाबेस को तोड़ने की नहीं है। इसके बजाय, समस्या तब उभरती है जब उपयोगकर्ता Windows Hello के साथ प्रमाणीकरण करता है और Recall डेटा दूसरे सिस्टम प्रोसेस, AIXHost.exe, को पास किया जाता है, जिसे वही सुरक्षा नहीं मिलती। इस टूल के शोधकर्ता Alexander Hagenah ने समस्या को एक रूपक से समझाया: तिजोरी मजबूत हो सकती है, लेकिन वितरण मार्ग नहीं।

कमज़ोरी संग्रहण में नहीं, वर्कफ़्लो में है

यह अंतर महत्वपूर्ण है क्योंकि यह बहस की दिशा बदल देता है। Microsoft की शुरुआती Recall आलोचना पर प्रतिक्रिया मुख्यतः स्टोरेज सुरक्षा पर केंद्रित थी: एन्क्रिप्शन, प्रमाणीकरण, संवेदनशील सामग्री को बेहतर तरीके से बाहर रखना, और डिफ़ॉल्ट-ऑफ़ व्यवहार। ये उपाय महत्वपूर्ण हैं। लेकिन नई खोज बताती है कि किसी AI फीचर को सुरक्षित करने का मतलब केवल डेटा के आराम की स्थिति को सुरक्षित करना नहीं है। इसमें उस रास्ते को भी शामिल करना होगा जिस रास्ते से डेटा सामान्य उपयोग के दौरान सिस्टम में आगे बढ़ता है।

दूसरे शब्दों में, Recall को अब डिस्क से लूटना पहले की तुलना में कठिन हो सकता है, फिर भी उस बिंदु पर कमजोर रह सकता है जहां संरक्षित डेटा उपयोग योग्य बनता है। यह सुरक्षा अभियांत्रिकी में एक परिचित समस्या है। सिस्टम स्थिर आर्किटेक्चर आरेखों में सबसे मज़बूत और संचालनिक संक्रमणों में सबसे कमज़ोर दिखते हैं: प्रमाणीकरण, डिक्रिप्शन, इंटर-प्रोसेस संचार, और अस्थायी एक्सेस अवस्थाएँ। बड़े पैमाने पर व्यक्तिगत कंप्यूटिंग इतिहास को रिकॉर्ड करने वाले फीचर के लिए, ये संक्रमण बिंदु ही जोखिम प्रोफ़ाइल को सबसे संवेदनशील बनाते हैं।

स्रोत पाठ यह भी स्पष्ट करता है कि Microsoft के सुधारों के बाद भी Recall क्यों असाधारण रूप से विवादास्पद बना हुआ है। यह सिर्फ एक और एप्लिकेशन कैश या ब्राउज़र इतिहास नहीं है। यह ऐसा सिस्टम है जिसे पीसी गतिविधि के व्यापक हिस्सों को रिकॉर्ड करने के लिए बनाया गया है, ताकि बाद में उस गतिविधि को पुनः प्राप्त किया जा सके। इसलिए एक आंशिक समझौता भी उपयोगकर्ताओं की अपेक्षा से कहीं अधिक संदर्भ उजागर कर सकता है।

यह Recall से आगे क्यों मायने रखता है

Recall की यह घटना एक व्यापक उद्योग समस्या का अध्ययन बनती जा रही है: उत्पाद स्तर पर सुविधाजनक लगने वाले AI फीचर अक्सर सिस्टम स्तर पर जोखिम जमा कर लेते हैं। वादा सीधा है। NPUs द्वारा समर्थित स्थानीय AI को संवेदनशील फीचर्स को दूरस्थ क्लाउड के बजाय डिवाइस पर ही रखना चाहिए। लेकिन स्थानीय प्रसंस्करण का मतलब अपने आप सुरक्षित स्थानीयता नहीं होता। इसका मतलब है कि threat model बदल जाता है। हमलावरों को अब क्लाउड ट्रैफ़िक रोकने की ज़रूरत नहीं होती अगर वे एंडपॉइंट, उपयोगकर्ता सत्र, या प्रमाणीकरण के बाद डिक्रिप्टेड जानकारी को ले जाने वाले सॉफ़्टवेयर पथ को निशाना बना सकें।

जैसे-जैसे ऑपरेटिंग सिस्टम अधिक मॉडल-चालित फीचर्स को अपनाएंगे, यह गतिशीलता बार-बार दिख सकती है। खोज, सारांश, गतिविधि इतिहास, पूर्वानुमान सहायक, और एजेंटिक टूलिंग में डेटा संग्रह, व्याख्या, और पुनर्प्राप्ति का कोई न कोई संयोजन चाहिए। यदि इन प्रणालियों पर भरोसा करना है, तो विक्रेताओं को केवल आराम की अवस्था में मौजूद डेटाबेस नहीं, बल्कि एक्सेस के पूरे जीवनचक्र को सुरक्षित करना होगा।

अद्यतन Recall आलोचना Microsoft के पहले किए गए सुधारों को निष्प्रभावी नहीं करती। स्रोत के अपने फ्रेमिंग के अनुसार, डेटाबेस सुरक्षा पहले की तुलना में बहुत मजबूत है। लेकिन यह एक कठिन सच्चाई को फिर से रेखांकित करती है: जब कोई फीचर लगभग सब कुछ याद रखने के लिए बनाया गया हो, तो कार्यान्वयन की खामियों के लिए सहनशीलता बेहद कम होती है। हर नया workaround या प्रक्रिया-आधारित कमजोर बिंदु उसी मूल चिंता को एक अलग कोण से फिर जगा देता है।

- Microsoft ने Recall को पहले उसके मूल स्टोरेज तरीके के असुरक्षित पाए जाने के बाद फिर से तैयार किया था।

- नया टूल कथित तौर पर Windows Hello प्रमाणीकरण के बाद के बिंदु को निशाना बनाता है, जब Recall डेटा AIXHost.exe को सौंपा जाता है।

- यह घटना दिखाती है कि मजबूत एन्क्रिप्शन और opt-in नियंत्रण जोड़ने के बाद भी AI फीचर जोखिमभरे रह सकते हैं।

Recall शायद अंततः Windows का एक स्थिर हिस्सा बन जाए। लेकिन यदि ऐसा होता है, तो इसका कारण यह होगा कि Microsoft न केवल यह साबित करेगा कि मेमोरी सुरक्षित है, बल्कि यह भी कि उस मेमोरी तक पहुंचने के लिए आवश्यक हर चरण भी सुरक्षित है।

यह लेख Ars Technica की रिपोर्टिंग पर आधारित है। मूल लेख पढ़ें.

Originally published on arstechnica.com