A história de segurança do Recall ficou complicada de novo

O recurso Recall da Microsoft já era uma das ideias mais controversas da primeira era dos PCs Copilot+. Ele prometia uma camada de memória assistida por IA capaz de acompanhar a atividade do usuário por meio de capturas de tela e histórico pesquisável, mas sua primeira implementação armazenava material altamente sensível em arquivos locais sem criptografia. Depois de fortes críticas de jornalistas e pesquisadores de segurança, a Microsoft adiou o lançamento, refez proteções importantes, criptografou os dados armazenados, melhorou a filtragem de conteúdo sensível e tornou o recurso opcional em vez de habilitado por padrão para todos.

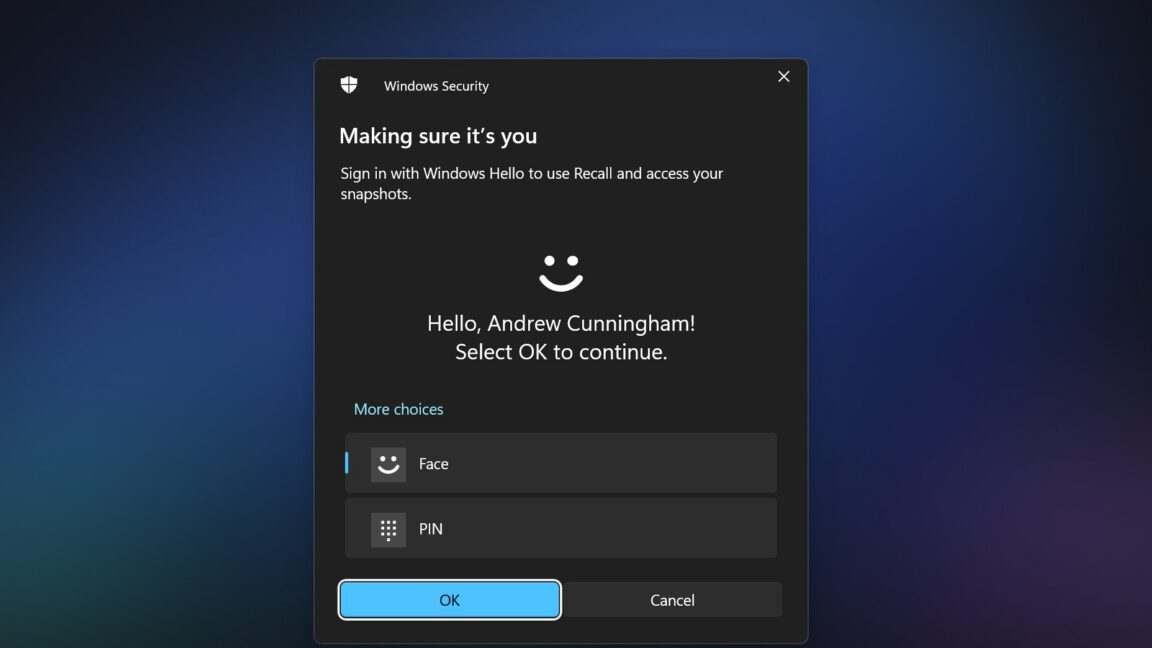

Essa revisão parecia responder à crítica mais imediata. Mas uma ferramenta recém-atualizada, TotalRecall Reloaded, agora aponta para uma classe diferente de risco. Segundo o texto-fonte fornecido, o problema não é uma quebra direta do banco de dados protegido do Recall. Em vez disso, a falha surge depois que um usuário se autentica com o Windows Hello e os dados do Recall são passados para outro processo do sistema, o AIXHost.exe, que não se beneficia das mesmas proteções. O pesquisador por trás da ferramenta, Alexander Hagenah, resumiu o problema com uma metáfora: o cofre pode ser forte, mas o caminho de entrega não é.

O ponto fraco está no fluxo de trabalho, não na camada de armazenamento

Essa distinção é importante porque muda o debate. A resposta da Microsoft à primeira reação negativa ao Recall se concentrou fortemente na segurança do armazenamento: criptografia, autenticação, melhor exclusão de conteúdo sensível e comportamento desativado por padrão. Essas medidas importam. Mas a nova descoberta sugere que proteger um recurso de IA não pode parar em como os dados ficam armazenados. Também precisa cobrir como eles se movem pelo sistema durante o uso normal.

Em outras palavras, o Recall pode ter se tornado mais difícil de saquear diretamente do disco do que antes, mas ainda vulnerável no ponto em que os dados protegidos se tornam utilizáveis. Esse é um problema familiar em engenharia de segurança. Sistemas costumam parecer mais fortes em diagramas de arquitetura estática e mais fracos nas transições operacionais: autenticação, descriptografia, comunicação entre processos e estados temporários de acesso. Para um recurso criado para capturar grandes quantidades do histórico de uso do computador, esses pontos de transição são exatamente onde o perfil de risco fica mais sensível.

O texto-fonte também deixa claro por que o Recall continua especialmente controverso mesmo depois das melhorias da Microsoft. Não se trata apenas de mais um cache de aplicativo ou histórico do navegador. É um sistema projetado para registrar amplas faixas da atividade do PC para que essa atividade possa ser recuperada depois. Assim, mesmo um comprometimento parcial pode expor muito mais contexto do que os usuários esperariam vazar por um único elo fraco.

Por que isso importa além do Recall

O episódio do Recall está se tornando um estudo de caso para um problema mais amplo da indústria: recursos de IA que parecem convenientes na camada do produto costumam acumular risco na camada do sistema. A promessa é simples o suficiente. IA local, apoiada por NPUs, deveria permitir que recursos sensíveis permanecessem no dispositivo, e não na nuvem remota. Mas processamento local não significa automaticamente segurança local. Isso significa que o modelo de ameaça muda. Os atacantes já não precisam interceptar tráfego em nuvem se puderem mirar o endpoint, a sessão do usuário ou o caminho de software que transporta informações descriptografadas após a autenticação.

É provável que essa dinâmica se repita à medida que os sistemas operacionais absorvem mais funções baseadas em modelos. Busca, sumarização, histórico de atividade, assistência preditiva e ferramentas agentivas exigem alguma combinação de coleta, interpretação e recuperação de dados. Se esses sistemas forem confiáveis, os fornecedores terão de proteger todo o ciclo de vida do acesso, não apenas o banco de dados em repouso.

A crítica atualizada ao Recall não apaga as melhorias anteriores da Microsoft. Na própria formulação da fonte, as proteções do banco de dados são muito mais fortes do que antes. Mas isso reforça uma verdade mais dura: quando um recurso é projetado para lembrar quase tudo, a tolerância a falhas de implementação é extremamente baixa. Cada novo contorno ou fraqueza de processo revive a mesma preocupação subjacente de outro ângulo.

- A Microsoft já tinha reformulado o Recall depois que sua abordagem original de armazenamento foi considerada insegura.

- A nova ferramenta supostamente mira o ponto depois da autenticação do Windows Hello, quando os dados do Recall são entregues ao AIXHost.exe.

- O caso mostra como recursos de IA podem continuar arriscados mesmo após a adição de criptografia mais forte e controles de opção de uso.

O Recall talvez ainda venha a se tornar uma parte estável do Windows. Mas, se isso acontecer, será porque a Microsoft provou não apenas que a memória está protegida, mas que cada etapa necessária para acessá-la também está protegida.

Este artigo é baseado em reportagem da Ars Technica. Leia o artigo original.

Originally published on arstechnica.com