La historia de seguridad de Recall acaba de volverse otra vez más complicada

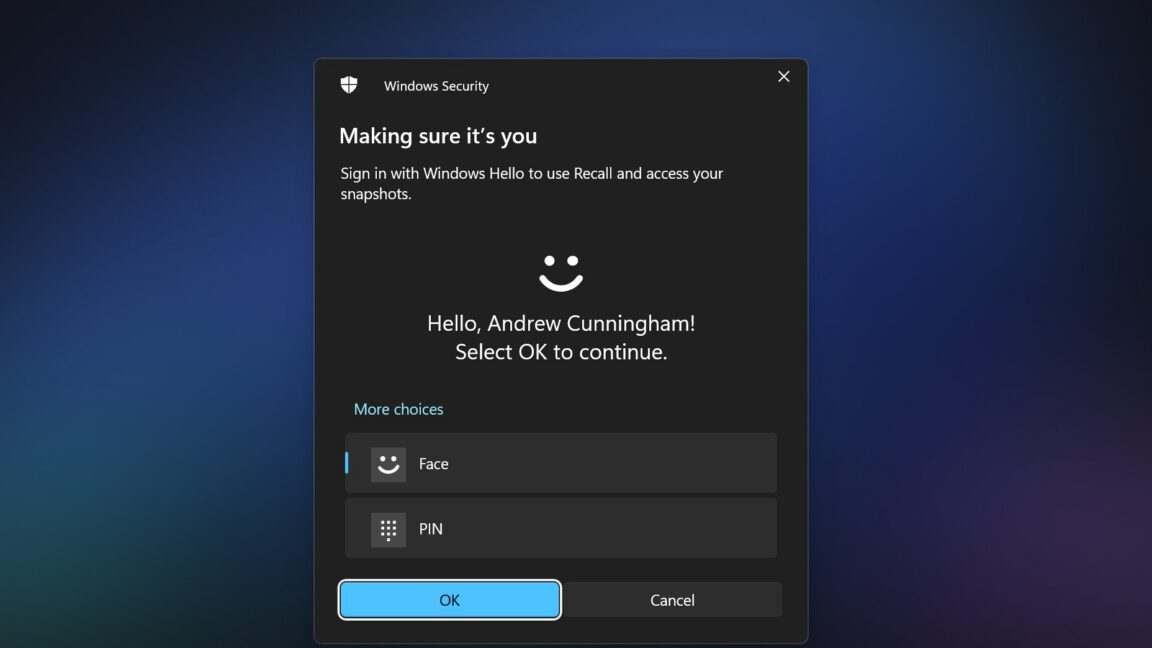

La función Recall de Microsoft ya era una de las ideas más polémicas de la primera era de los PCs Copilot+. Prometía una capa de memoria asistida por IA que pudiera seguir la actividad de un usuario mediante capturas de pantalla e historial consultable, pero su primera implementación almacenaba material muy sensible en archivos locales sin cifrar. Tras fuertes críticas de periodistas e investigadores de seguridad, Microsoft retrasó el despliegue, reconstruyó protecciones clave, cifró los datos almacenados, mejoró el filtrado de contenido sensible y convirtió la función en opcional en lugar de estar habilitada universalmente.

Esa revisión pareció responder a la crítica más inmediata. Pero una herramienta actualizada recientemente, TotalRecall Reloaded, apunta ahora a una clase distinta de riesgo. Según el texto fuente proporcionado, el problema no es una ruptura directa de la base de datos protegida de Recall. En cambio, el problema surge después de que un usuario se autentica con Windows Hello y los datos de Recall se pasan a otro proceso del sistema, AIXHost.exe, que no se beneficia de las mismas protecciones. El investigador detrás de la herramienta, Alexander Hagenah, resumió el problema con una metáfora: la bóveda puede ser fuerte, pero la ruta de entrega no lo es.

La debilidad está en el flujo de trabajo, no en la capa de almacenamiento

Esa distinción es importante porque cambia el debate. La respuesta de Microsoft a la primera reacción negativa contra Recall se centró mucho en la seguridad del almacenamiento: cifrado, autenticación, mejor exclusión de contenido sensible y comportamiento desactivado por defecto. Esas medidas importan. Pero el nuevo hallazgo sugiere que asegurar una función de IA no puede terminar en cómo se almacenan los datos, sino que también debe abarcar cómo se mueven por el sistema durante el uso normal.

En otras palabras, Recall puede ser más difícil de saquear desde el disco que antes, pero seguir siendo vulnerable en el punto en que los datos protegidos se vuelven utilizables. Ese es un problema familiar en ingeniería de seguridad. Los sistemas suelen parecer más sólidos en los diagramas de arquitectura estática y más débiles en las transiciones operativas: autenticación, descifrado, comunicación entre procesos y estados de acceso temporal. Para una función diseñada para capturar grandes cantidades de historial de computación personal, esos puntos de transición son precisamente donde el perfil de riesgo se vuelve más delicado.

El texto fuente también deja claro por qué Recall sigue siendo tan controvertido incluso después de las mejoras de Microsoft. Esto no es solo otra caché de aplicación o historial del navegador. Es un sistema diseñado para registrar amplias franjas de la actividad del PC con el fin de que esa actividad pueda recuperarse después. Por eso, incluso una intrusión parcial puede exponer mucho más contexto del que los usuarios esperarían que filtrara un solo eslabón débil.

Por qué esto importa más allá de Recall

El episodio de Recall se está convirtiendo en un caso de estudio para un problema más amplio de la industria: las funciones de IA que resultan cómodas en la capa del producto suelen acumular riesgos en la capa del sistema. La promesa es bastante sencilla. La IA local, respaldada por NPUs, debería permitir que las funciones sensibles permanezcan en el dispositivo en lugar de en la nube remota. Pero el procesamiento local no significa automáticamente seguridad local. Significa que el modelo de amenazas cambia. Los atacantes ya no necesitan interceptar tráfico en la nube si pueden apuntar al punto final, a la sesión del usuario o a la ruta de software que transporta información descifrada después de la autenticación.

Es probable que esa dinámica se repita a medida que los sistemas operativos absorban más funciones impulsadas por modelos. La búsqueda, el resumen, el historial de actividad, la asistencia predictiva y las herramientas agentivas requieren alguna combinación de recopilación, interpretación y recuperación de datos. Si esos sistemas van a ser confiables, los proveedores tendrán que proteger todo el ciclo de vida del acceso, no solo la base de datos en reposo.

La crítica actualizada a Recall no borra las mejoras previas de Microsoft. En el propio encuadre de la fuente, las protecciones de la base de datos son mucho más sólidas que antes. Pero sí refuerza una verdad más dura: cuando una función está diseñada para recordar casi todo, la tolerancia a los fallos de implementación es extremadamente baja. Cada nuevo arreglo improvisado o debilidad de proceso revive la misma preocupación subyacente desde otro ángulo.

- Microsoft ya había revisado Recall después de que su planteamiento original de almacenamiento resultara inseguro.

- La nueva herramienta supuestamente ataca el punto posterior a la autenticación con Windows Hello, cuando los datos de Recall se entregan a AIXHost.exe.

- El caso subraya cómo las funciones de IA pueden seguir siendo arriesgadas incluso después de añadir cifrado más fuerte y controles de activación opcional.

Recall podría llegar a ser una parte estable de Windows. Pero si eso ocurre, será porque Microsoft demuestra no solo que la memoria está protegida, sino también que cada paso necesario para acceder a ella lo está igualmente.

Este artículo se basa en reportes de Ars Technica. Leer el artículo original.

Originally published on arstechnica.com