Recall-இன் பாதுகாப்பு கதை மீண்டும் மேலும் சிக்கலானதாகிவிட்டது

Microsoft-இன் Recall அம்சம் Copilot+ PC காலத்தின் தொடக்கத்தில் மிக அதிகமாக சர்ச்சைக்குரிய யோசனைகளில் ஒன்றாக இருந்தது. இது திரைப்பிடிப்புகள் மற்றும் தேடக்கூடிய வரலாற்றின் மூலம் பயனரின் செயல்பாடுகளை கண்காணிக்கும் AI உதவியுள்ள நினைவக அடுக்கை வாக்குறுதி அளித்தது, ஆனால் அதன் முதல் செயலாக்கம் மிக நுணுக்கமான தகவல்களை குறியாக்கமில்லாத உள்ளூர் கோப்புகளில் சேமித்தது. பத்திரிகையாளர்கள் மற்றும் பாதுகாப்பு ஆய்வாளர்களின் கடும் விமர்சனத்திற்குப் பிறகு Microsoft வெளியீட்டை தாமதப்படுத்தி, முக்கிய பாதுகாப்புகளை மறுதயாரித்து, சேமிக்கப்பட்ட தரவை குறியாக்கம் செய்தது, உணர்திறன் கொண்ட உள்ளடக்கத்திற்கான வடிகட்டலை மேம்படுத்தியது, மேலும் அம்சத்தை எல்லோருக்கும் இயல்பாக இயக்கப்படும் வகையிலல்லாமல் தேர்வுசெய்யக்கூடியதாக மாற்றியது.

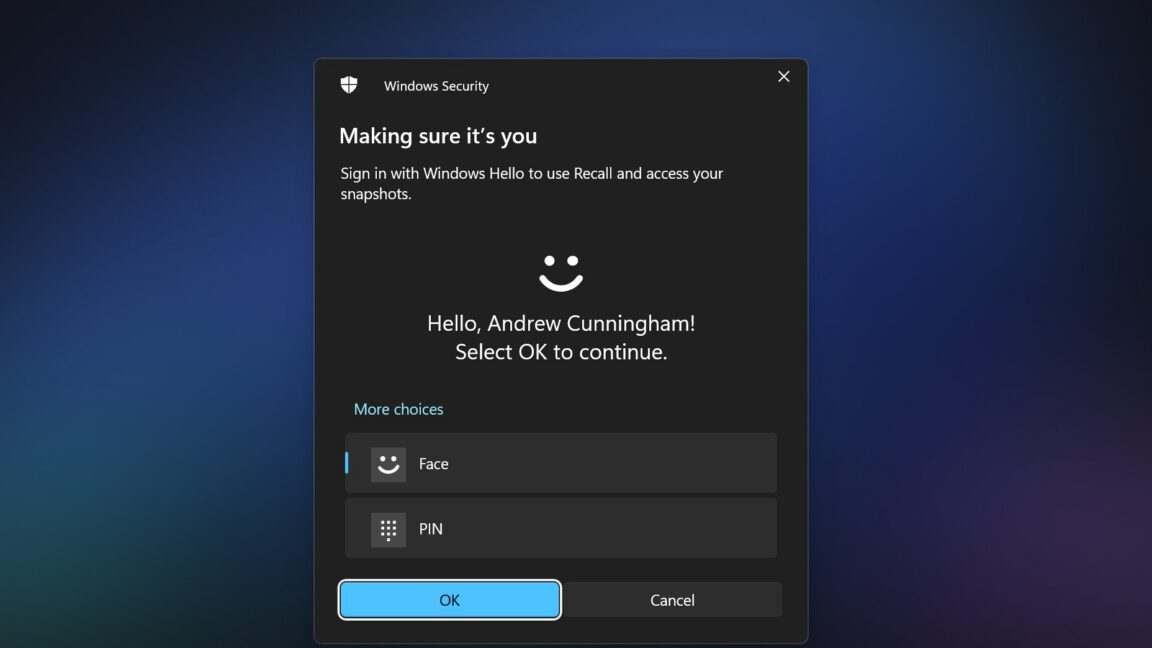

அந்த திருத்தம் மிக உடனடியான விமர்சனத்தை எதிர்கொண்டு விட்டதுபோல் தோன்றியது. ஆனால் TotalRecall Reloaded எனும் புதிய மேம்படுத்தப்பட்ட கருவி, இப்போது வேறு வகை ஆபத்தைக் காட்டுகிறது. வழங்கப்பட்ட மூல உரையின்படி, பிரச்சினை நேரடியாக பாதுகாக்கப்பட்ட Recall தரவுத்தளத்தை உடைப்பது அல்ல. அதற்கு பதிலாக, பயனர் Windows Hello மூலம் அங்கீகரித்த பின், Recall தரவு AIXHost.exe எனும் மற்றொரு கணினி செயல்முறைக்கு அனுப்பப்படும் நேரத்தில் பிரச்சினை உருவாகிறது; அந்த செயல்முறைக்கு அதே அளவிலான பாதுகாப்புகள் கிடையாது. இந்த கருவியின் ஆய்வாளர் Alexander Hagenah, பிரச்சினையை ஒரு உருவகத்தால் சுருக்கினார்: புதையல் வலுவாக இருக்கலாம், ஆனால் விநியோகப் பாதை வலுவாக இல்லை.

பலவீனம் சேமிப்பில் இல்லை, செயல்முறையில்தான்

இந்த வேறுபாடு முக்கியமானது; ஏனெனில் அது விவாதத்தின் திசையை மாற்றுகிறது. Recall குறித்த Microsoft-இன் ஆரம்ப பதில் பெரிதும் சேமிப்பு பாதுகாப்பில் கவனம் செலுத்தியது: குறியாக்கம், அங்கீகாரம், உணர்திறன் கொண்ட உள்ளடக்கத்தை சிறப்பாக விலக்குதல், மற்றும் இயல்பாக அணைப்பு நிலை. அந்த நடவடிக்கைகள் முக்கியமானவை. ஆனால் புதிய கண்டுபிடிப்பு, ஒரு AI அம்சத்தைப் பாதுகாப்பது என்பது தரவு ஓய்வு நிலையில் இருக்கும் முறையை மட்டுமே பாதுகாப்பது அல்ல என்பதை காட்டுகிறது. வழக்கமான பயன்பாட்டின் போது தரவு அமைப்புக்குள் நகரும் பாதையும் பாதுகாக்கப்பட வேண்டும்.

மற்றொரு வார்த்தையில், Recall-ஐ disk-இலிருந்து கொள்ளையடிப்பது முன்பை விட கடினமாக இருக்கலாம்; ஆனால் பாதுகாக்கப்பட்ட தரவு பயன்படுத்தக்கூடியதாக மாறும் இடத்தில் அது இன்னும் பாதிக்கப்படக்கூடும். இது பாதுகாப்பு பொறியியலில் நன்கு அறியப்பட்ட பிரச்சினை. அமைப்புகள் நிலையான கட்டமைப்பு வரைபடங்களில் வலுவாகவும், செயல்பாட்டு இடமாற்றங்களில் பலவீனமாகவும் தோன்றுகின்றன: அங்கீகாரம், டிக்ரிப்ஷன், செயல்முறை-இடையிலான தொடர்பு, மற்றும் தற்காலிக அணுகல் நிலைகள். பெருமளவு தனிப்பட்ட கணினி வரலாற்றை பதிவு செய்யும் அம்சத்திற்கு, அந்த இடமாற்றப் புள்ளிகள்தான் ஆபத்து நிலையை மிகவும் உணர்திறனுள்ளதாக்குகின்றன.

Recall இன்னும் தனித்துவமாக சர்ச்சைக்குரியதாக இருப்பதற்கான காரணத்தையும் மூல உரை தெளிவுபடுத்துகிறது. இது சாதாரண பயன்பாட்டு cache அல்லது browser history அல்ல. இது PC செயல்பாடுகளின் பரந்த பகுதிகளை பதிவு செய்து பின்னர் அவற்றை மீட்டெடுக்க வடிவமைக்கப்பட்ட ஒரு அமைப்பு. ஆகவே, ஒரு பகுதி சிக்கலே கூட பயனர்கள் எதிர்பார்ப்பதைவிட அதிக சூழலை வெளிப்படுத்தக்கூடும்.

Recall-ஐத் தாண்டி இது ஏன் முக்கியம்

Recall சம்பவம், பரந்த துறையின் பிரச்சினைக்கான ஒரு case study ஆக மாறிக்கொண்டிருக்கிறது: தயாரிப்பு மட்டத்தில் வசதியாகத் தோன்றும் AI அம்சங்கள், அமைப்பு மட்டத்தில் ஆபத்தைச் சேர்த்துக்கொள்கின்றன. வாக்குறுதி எளிமையானது. NPUs ஆதரிக்கும் local AI, உணர்திறன் கொண்ட அம்சங்களை remote cloud-இல் அல்லாமல் சாதனத்திலேயே வைத்திருக்க வேண்டும். ஆனால் local processing என்பதால் தானாகவே local safety என்று அர்த்தமில்லை. threat model மாறுகிறது என்பதே அதற்குக் குறிப்பு. தாக்குதலாளர்கள் cloud traffic-ஐ இடைமறிக்க வேண்டியதில்லை; அவர்கள் endpoint, user session, அல்லது அங்கீகாரத்திற்குப் பிறகு மறைகுறியாக்கப்பட்ட தகவலை கொண்டு செல்லும் software பாதையை குறிவைக்க முடிந்தால் போதும்.

இயங்கு தளங்கள் மேலும் model-driven அம்சங்களை இணைத்துக்கொள்ளும் போது, இந்த இயக்கவியல் மீண்டும் மீண்டும் தோன்றலாம். தேடல், சுருக்கம், செயல்பாட்டு வரலாறு, முன்னறிவிப்பு உதவி, மற்றும் agentic tooling ஆகிய அனைத்தும் தரவு சேகரிப்பு, விளக்கம், மற்றும் மீட்பு ஆகியவற்றின் சில சேர்க்கைகளை தேவைப்படுத்துகின்றன. இவை நம்பிக்கைக்குரியவையாக இருக்க வேண்டுமென்றால், விற்பனையாளர்கள் ஓய்வு நிலையில் உள்ள தரவுத்தளத்தை மட்டும் அல்ல, அணுகலின் முழு வாழ்க்கைச் சுழற்சியையும் பாதுகாக்க வேண்டும்.

புதுப்பிக்கப்பட்ட Recall விமர்சனம் Microsoft-இன் முந்தைய மேம்பாடுகளை நீக்கிவிடவில்லை. மூலத்தின் சொந்த விளக்கத்தின்படி, தரவுத்தள பாதுகாப்புகள் முன்பைவிட மிகவும் வலுவாக உள்ளன. ஆனால் இது ஒரு கடினமான உண்மையை வலியுறுத்துகிறது: ஒரு அம்சம் கிட்டத்தட்ட அனைத்தையும் நினைவில் வைத்துக்கொள்ள வடிவமைக்கப்பட்டிருந்தால், செயலாக்கப் பிழைகளுக்கான பொறுத்து மிகக் குறைவு. ஒவ்வொரு புதிய workaround அல்லது செயல்முறை பலவீனமும் அதே அடிப்படை கவலையை வேறு கோணத்தில் மீண்டும் உயிர்ப்பிக்கிறது.

- Microsoft, Recall-இன் ஆரம்ப சேமிப்பு முறை பாதுகாப்பற்றது என கண்டறியப்பட்ட பிறகு அதை மீண்டும் வடிவமைத்தது.

- புதிய கருவி, Windows Hello அங்கீகாரத்துக்குப் பிறகு Recall தரவு AIXHost.exe-க்கு கையளிக்கப்படும் தருணத்தை குறிவைப்பதாக கூறப்படுகிறது.

- வலுவான குறியாக்கம் மற்றும் opt-in கட்டுப்பாடுகள் சேர்த்த பிறகும் AI அம்சங்கள் ஆபத்தாகவே இருக்க முடியும் என்பதை இந்த சம்பவம் காட்டுகிறது.

Recall ஒருநாள் Windows-இன் நிலையான பகுதியாகலாம். ஆனால் அது நடந்தால், Microsoft நினைவகம் பாதுகாக்கப்பட்டிருப்பதை மட்டுமல்ல, அந்த நினைவகத்தை அணுக தேவையான ஒவ்வொரு படியும் பாதுகாக்கப்பட்டிருப்பதை நிரூபிப்பதால் மட்டுமே நடக்கும்.

இந்தக் கட்டுரை Ars Technica செய்தியை அடிப்படையாகக் கொண்டது. மூலக் கட்டுரையைப் படிக்கவும்.

Originally published on arstechnica.com